Брандмауэр (файрвол)

Содержание:

- Прозрачный файрвол (Trasparent Firewall)

- ZoneAlarm Free Firewall

- Виды фаерволов

- Почему отключается брандмауэр Windows 10

- TinyWall

- Брандмауэр – как это работает, простыми словами.

- Как добавить программу в исключения брандмауэра Windows 10

- Обратный прокси-файрвол (Reverse Proxy Firewall)

- 3 NetDefender

- Следует ли ставить антивирус, если имеется фаервол?

- Основные проблемы с брандмауэрами.

- Comodo Firewall

- GlassWire

- TinyWall

- Создание правил для новых приложений перед первым запуском

- ZoneAlarm Free Firewall

- Какой файрвол выбрать?

- Использование Командной строки

- Как отключить брандмауэр

- Настройка безопасности MikroTik. Защита от сканирования портов

Прозрачный файрвол (Trasparent Firewall)

Transparent Firewall также известен как Bump in the Wire. Прозрачный прокси также является сервером кэширования, но исключает конфигурацию на стороне клиента.

В прозрачном режиме работы файрвол располагается внутри подсети — на сетевом шлюзе. Благодаря этому у него есть возможность фильтровать трафик между хостами подсети. В данном случае клиент также не знает о существовании файрвола, который опосредует его запросы, поэтому на клиентских машинах не требуется прописывать настройки сервера.

Файрвол нового поколения (Next Generation Firewall)

С активным развитием рынка межсетевых экранов производители файрволов добавляют функциональные возможности для усиления защитных свойств и более комплексного обнаружения угроз. Файрволы нового поколения (NGFW) представляют собой интегрированные платформы сетевой безопасности, в которых традиционные межсетевые экраны дополнены системами предотвращения вторжений (IPS) и возможностями для совершенствования политик управления доступом, фильтрации, глубокого анализа трафика (DPI) и идентификации приложений. Такие программные комплексы позволяют обнаруживать и блокировать самые изощренные атаки.

Таким образом, межсетевые экраны нового поколения должны обеспечивать:

* непрерывный контроль приложений и защиту от атак и вторжений;

* функции, свойственные традиционным файрволам: анализ пакетов, фильтрация и перенаправление трафика, аутентификация подключений, блокирование протоколов или содержимого, шифрование данных и т.д.;

* всесторонний аудит и анализ трафика, включая приложения;

* возможность интеграции со сторонними приложениями и системами;

* регулярно обновляемую базу описаний приложений и потенциальных угроз.

По мере расширения сфер применения облачных вычислений и технологий виртуализации данных постепенно возрастает и спрос на файрволы нового поколения. Главным сдерживающим фактором развития рынка NGFW является высокая стоимость технологии. Внедрение и сопровождение требует довольно серьезных начальных вложений, что отпугивает малые предприятия и стартапы. Основными потребителями являются крупные дата-центры, сетевые провайдеры, сектор SMB и государственные учреждения.

DataArmor Database Firewall

DataArmor Database Firewall реализован на основе технологии Reverse Proxy и подменяет себя в качестве сервера, с которым работает клиент. В ближайшее время будет добавлен прозрачный режим работы. DataArmor Database Firewall классифицируется как DAF и осуществляет аудит запросов к БД, обеспечивая контроль сетевых и локальных обращений к базам данных.

Назад Далее

ZoneAlarm Free Firewall

Компания ZoneAlarm не так широко известна, как Avast и AVG, но тоже балуется разработкой антивирусов — в свободное от создания бесплатного файрвола время. ZoneAlarm Firewall имеет как бесплатную, так и коммерческую версию. Последняя отличается расширенными настройками, возможностью включать-отключать компоненты, добавлять сложные правила фильтрации трафика и отсутствием назойливой рекламы. Все остальные функции продуктов, по заявлениям разработчиков, идентичны.

После установки и запуска файрвола ZoneAlarm пропустил наше соединение.

Первый тест ZoneAlarm Free Firewall

Посмотрим, как он себя поведет после небольшой подстройки.

Второй тест ZoneAlarm Free Firewall

Увы, но с помощью переключения ползунков и изменения режимов работы программы тулзу так и не получилось заблокировать. Только после явной блокировки это окончательно удалось. Любопытно, что, когда я копался в настройках, ZoneAlarm выдал вот такое окно запроса разрешения.

Режим обучения ZoneAlarm Free Firewall

На скриншоте видно, что у этого файрвола, помимо стандартных вариантов «разрешить», «запретить» и «обучение», есть еще один интересный режим — kill, который вообще не дает запуститься приложению.

Режим kill ZoneAlarm Free Firewall

Одна проблема: нужно понимать, что блокируешь. Простой юзер может по незнанию прибить нужную программу, из-за чего у него обязательно отвалится какой-нибудь важный банк-клиент.

Виды фаерволов

Для правильной защиты компьютера важно правильно настроить firewall. Рекомендуют разрешать подключения только таким программам, которые на самом деле должны получить разрешение

Выполнить настройки очень просто, в брандмауэрах всегда есть подсказки

Важно обращать внимание на всплывающие уведомления, когда происходит настройка и в процессе работы тоже

Брандмауэры существуют двух типов:

- персональный;

- корпоративный.

Персональную защиту устанавливают на личном компьютере. В утилиты встраивают режим обучения, с его помощью можно легко разобраться, какие программы нужно допустить к соединению, а какие запретить.

Сейчас очень много персонального данного вида, поэтому среди них легко выбрать нужный. Фаерволы отличаются по виду, стоимости. Можно выбрать любую программу, так как по сущности они ничем не отличаются, главное – удобство.

Корпоративная защита ставится на шлюз между всемирной и ограниченной сетью. Такая система обычно регулирует системный администратор.

Почему отключается брандмауэр Windows 10

Брандмауэр Windows отключается в основном из-за установки стороннего программного обеспечения, например, антивирусов. Поскольку у них есть свой брандмауэр, стандартный они пытаются блокировать. Но держать компьютер без включённого встроенного брандмауэра — опасно для данных. Поэтому при отключении файрвола сторонними программами его необходимо восстановить.

Как восстановить брандмауэр Windows 10

Включить брандмауэр очень просто. Для этого нам понадобится всего 2 действия:

- Кликаем «Пуск», далее переходим в раздел «Система и безопасность», после чего выбираем пункт с брандмауэром.

- Нажимаем на пункт «Включение и отключение брандмауэра Windows»

Выбираем «Включение и отключение…»

- Выбираем подходящую нам сеть — домашнюю и (или) общественную — и включаем её.

Желательно влючить брандмауэр для всех имеющихся сетей

Ошибки брандмауэра

Самая распространённая ошибка в работе брандмауэра имеет код 0х80070422 и появляется в виде окна с предупреждением пользователя.

Ошибка при запуске

Она возникает в тех случаях, когда файрвол просто-напросто не работает по причине отключения пользователем. Для исправления ошибки предпринимаем следующее:

- Заходим всё в тот же «Пуск». Там выбираем «Панель управления». Переходим в раздел «Система и безопасность». Через «Администрирование» попадаем в «Службы».

- В появившемся списке ищем пункт «Брандмауэр Windows». Два раза кликаем и таким образом вызываем «Свойства».

- В новом окне будет строка «Тип запуска». Там выбираем из предложенного «Автоматически».

Во вкладке «Тип запуска» выбираем «Автоматически»

- Нажимаем «Запустить».

TinyWall

TinyWall — простая бесплатная утилита, которая сразу после установки и запуска начинает блокировать весь сетевой трафик (кроме нескольких заранее разрешенных программ, таких как браузеры). При этом какие-либо уведомления о том, что новые программы пробуют получить доступ к сети не выводятся.

Если вам требуется разрешить доступ к сети и Интернету для новой программы, вы должны вручную добавить её в список исключений (при этом есть возможность настроить, какой тип трафика разрешен). Также есть возможность разрешить всем программам доступ в LAN, но оставить ограниченным доступ к Интернету.

Скачать TinyWall вы можете с официального сайта https://tinywall.pados.hu/download.php

Брандмауэр – как это работает, простыми словами.

Не вникая в сложные технические подробности, работу Брандмауэра можно описать следующим образом. Когда пользователь запускает программу, связанную с Интернетом, такую как браузер или компьютерная игра, компьютер подключается к удаленному веб-сайту и отправляет информацию о компьютерной системе пользователя. Однако перед тем как данные будут отправлены или получены они проходят через межсетевой экран (файрвол), где в зависимости от установленных параметров, данные будут пропущены или остановлены.

Образно говоря, в процессе своей работы, брандмауэр выступает своеобразным пограничником или таможенником, который следит за всем что вывозится и завозится на компьютер. Кроме того, в его обязанности входит проверка пакетов данных на соответствие необходимым параметрам. Таким образом, файрвол может помочь остановить работу уже установленного вредоносного ПО, такого как троянские кони и другие шпионские программы. Простыми словами, экран просто не будет передавать собранные этими программами данные в интернет. Но это, конечно же все в теории, так как подобные вредительские программы постоянно совершенствуются и учатся обманывать файрволы.

Как добавить программу в исключения брандмауэра Windows 10

Если brandmauer не даёт определённой программе пользоваться сетью, то её можно просто поместить в перечень игнорируемых – отключать фаервол насовсем не придётся. Действия выполняются через настройки брандмауэра Windows 10:

- Откройте настройки Firewall в «Панели управления» (порядок разбирался ранее). Кликните по строке «Разрешение взаимодействия…», которая должна находиться слева.

- Кликните на «Разрешить другое приложение», откройте «Обзор», найдите исполняемый EXE-файл программы (обычно софт устанавливается в папку Program Files на диске C), нажмите на «Добавить».

- Активируйте сети, доступ к которым хотите предоставить выбранной программе.

Существует альтернативный метод, с помощью которого убирать из поля зрения файрволла можно не только ПО, но и порты (что может заинтересовать продвинутых пользователей).

Настройка будет выполняться по указаниям специального «мастера», не позволяющего пропускать важные шаги:

- В блоке «Брандмауэр Windows» откройте последнюю строку «Дополнительные параметры».

- В области слева перейдите в блок работы с входящими подключениями, сформируйте собственное правило.

- В открывшемся мастере выберите вариант «Для программы», нажмите на «Далее».

- Активируйте пункт «Путь программы», нажмите на «Обзор», найдите исполняемый файл. Кликните по «Далее».

- Выберите пункт «Разрешить подключение».

- Укажите профили, к которым будет применяться правило (доменный, частный или публичный).

- Задайте название для правила, добавьте описание (при необходимости), примените изменения.

- Аналогичным образом обработайте исходящее подключение.

Любые изменения можно быстро откатить, воспользовавшись опцией «Восстановить политику…». Второй метод предпочтительно использовать для портов. Работа с игнор-листом – отличный метод избавления от проблем, вызванных активностью фаервола (максимально безопасный и эффективный).

Обратный прокси-файрвол (Reverse Proxy Firewall)

Обратный прокси-файрвол функционирует также как прямой прокси, за исключением одного принципиального отличия – обратный прокси используется для защиты серверов, а не клиентов. Под обратным проксированием понимается процесс, в котором сервер при получении запроса клиента не обрабатывает его полностью самостоятельно, а частично или целиком ретранслирует этот запрос для обработки другим серверам. С целью повышения производительности пересылка запросов может происходить на несколько серверов, за счет чего снижается общая нагрузка.

Обратный прокси работает от имени веб-сервера и не виден для клиентов. При получении запроса сервер не перенаправляет клиента, а самостоятельно отправляет запрос и возвращает полученный ответ обратно клиенту. Машины клиентов даже не подозревают, что обращаются к обратному прокси. Все выглядит так, как будто клиенты обращаются в веб-серверу. Клиент посылает запросы напрямую к серверу. Для сохранения своей анонимности обратный прокси перехватывает запрос от клиента до того, как он дойдет до сервера. Таким образом, обратный прокси-сервер — это обычный веб-сервер с несколькими дополнительными функциями, в том числе, перенаправление URL.

3 NetDefender

NetDefender – это межсетевой экран с фильтрацией пакетов с открытым исходным кодом, полностью написанный на VC ++ 7.1 (Visual Studio 2003) с использованием MFC, Windows API, Filter-Hook Driver (поставляется с Windows 2000).

Особенности

- Он имеет очень простой в использовании интерфейс старой школы

- Пользователи могут определять правила на основе используемого протокола, IP-адреса источника и назначения и номера порта источника и назначения

- Сканер портов помогает сканировать систему на наличие открытых портов

- Это дает вам список приложений, которые в настоящее время пытаются подключиться к внешней сети

Следует ли ставить антивирус, если имеется фаервол?

Ответ, на самом деле, довольно прост. Как уже писалось, фаервол работает в качестве фильтра соединений, блокирующего полученные вредоносные данные, предотвращая эти все поступления закрытием нежелательных портов, но как ни крути, все те же порты используются многими браузерами, такими как Opera, FireFox, Chrome и вашим электронным адресом, другими словами, они по умолчанию открыты нараспашку. Иначе мы бы не попали на какие-либо интернет-странички или все в ту же электронную почту. Так, что на ваш персональный компьютер без проблем смогут проникнуть вирусы, которые приходят со SPAM-сообщениями на электронный адрес, или они попросту загрузятся с посещаемых web-ресурсов, так как загрузки не будут защищены с помощью межсетевого экрана, потому что все данные проходят через открытые у вас порты.

Основные проблемы с брандмауэрами.

Существует несколько общих проблем, которые могут возникнуть в результате использования брандмауэра. Самой распространенной проблемой является то, что помимо вредоносных программ, брандмауэр часто блокирует нормальный, нужный нам трафик. Некоторые веб-сайты могут иметь ограниченный доступ или не открываться, потому что они были неправильно диагностированы. Довольно часто возникают проблемы с сетевыми играми, так как фаервол, часто распознает подобный трафик, как вредоносный и блокирует работу программ. Исходя из этого, следует отметить, что хоть брандмауэр штука весьма полезная, его нужно правильно настраивать, чтобы он не портил жизнь своими запретами.

Comodo Firewall

Comodo Firewall — популярный брандмауэр, известный со времен Windows XP. Одна из главных его особенностей — режим Sandbox, при котором можно запускать любые приложения в виртуальной среде, оберегая систему от потенциального заражения. Comodo останавливает вирусы и вредоносные программы до того, как они попадают на компьютер. Система облачного анализа умеет определять угрозы нулевого дня (ранее неизвестные вирусы).

Интерфейс Comodo Firewall

Плюсы

- Бесплатная лицензия и автоматическое обновление.

- Защита реестра и системных файлов.

- Режим обучения для обнаружения новых угроз.

- Возможность создать белый список для блокировки всех неизвестных подключений.

- Доступ к списку безопасных файлов и приложений.

- Игровой режим, отключающий уведомления во время игр.

- Мастер безопасности, упрощающий настройку фильтрации.

Минусы

При установке предлагает инсталлировать в нагрузку браузер от Comodo, а также подменяет стартовую страницу в браузере.

Стоимость

Сам файрвол можно использовать бесплатно без ограничений. Есть также режим Pro, который включает антивирус и оперативную онлайн-поддержку. Подписка на годовую лицензию для одного устройства стоит 17,99 долларов.

GlassWire

В отличие от предыдущих компаний-разработчиков, для GlassWire файрвол — это базовый продукт, что, вероятно, должно положительно сказаться на качестве его работы. Примечательно, что у GlassWire’s Firewall есть как «настольная», так и мобильная версия, но мы будем рассматривать только первую.

Установка программы простая и вполне типичная. По ее завершении приложение покажет нам красивый график нашей сетевой активности. Однако красота важна прежде всего для девушек с порнохаба произведений искусства, а нас в первую очередь интересуют функциональные возможности файрвола. Запускаем нашу утилитку.

Первый тест PrivateFirewall

Несмотря на то что тулза успешно соединилась с удаленным сервером, файрвол отобразил новый процесс. Мы можем его проигнорировать, и он попадет в список доверенных, а можем сразу заблокировать. Выставив более жесткие настройки политики разрешений, мы видим, что наш процесс сразу вызывает подозрения файрвола и успешно блокируется.

Второй тест PrivateFirewall

Эта программа понравилась мне больше других, единственный ее серьезный недостаток — платная лицензия, самая бюджетная версия которой стоит 39 долларов.

Зато смотреть на бегущий график сетевой активности можно бесконечно.

TinyWall

Эта небольшая бесплатная утилита — результат трудов венгерского разработчика Кароя Падоша (Károly Pados). Файрвол интересен тем, что работает он из трея — несколько непривычно. Но при этом уже при проведении первого теста он рвется с места в карьер и не дает пробиться в сеть нашей тулзе.

Первый тест TinyWall

Самое забавное, что при включении обучающего режима файрвол пропускает весь трафик и, по идее, должен на основании диалогов или внутреннего механизма решать, что делать с запущенными процессами. В данном случае выбор оказался неверен.

Второй тест TinyWall

Однако при составлении белого списка TinyWall ожидаемо справился с поставленной задачей.

Третий тест TinyWall

Выводы: перед нами очень компактный и «облегченный» файрвол с небольшим количеством настроек. Однако этой самой настройки он все равно требует: в варианте из коробки программа мышей не ловит.

Создание правил для новых приложений перед первым запуском

Правила входящие разрешимые

При первом установке сетевые приложения и службы выдают прослушивающий вызов, указывая необходимые для правильного функционирования сведения о протоколе и порте. Поскольку в брандмауэре по умолчанию Защитник Windows блокировка, необходимо создать правила входящие исключения, чтобы разрешить этот трафик. Обычно приложение или сам установщик приложения добавляют это правило брандмауэра. В противном случае пользователю (или администратору брандмауэра от имени пользователя) необходимо вручную создать правило.

Если нет активного приложения или правила допуска, определенного администратором, диалоговое окно будет побуждать пользователя разрешить или заблокировать пакеты приложения при первом запуске приложения или попытках связаться в сети.

-

Если у пользователя есть разрешения администратора, они будут вызваны. Если они отвечают «Нет» или отменяют запрос, будут созданы правила блокировки. Обычно создаются два правила, по одному для трафика TCP и UDP.

-

Если пользователь не является локальным администратором, он не будет вызван. В большинстве случаев будут созданы правила блокировки.

В любом из указанных выше сценариев после добавлений эти правила должны быть удалены, чтобы снова создать запрос. Если нет, трафик будет по-прежнему заблокирован.

Примечание

Параметры брандмауэра по умолчанию предназначены для безопасности. Разрешение всех входящие подключения по умолчанию представляет сеть для различных угроз. Поэтому создание исключений для входящие подключения из стороненного программного обеспечения должно определяться доверенными разработчиками приложений, пользователем или администратором от имени пользователя.

Известные проблемы с автоматическим созданием правил

При разработке набора политик брандмауэра для сети лучше всего настроить правила допуска для любых сетевых приложений, развернутых на хост-сайте. Наличие этих правил перед первым запуском приложения поможет обеспечить бесперебойное впечатление.

Отсутствие этих постановок не обязательно означает, что в конечном итоге приложение не сможет общаться в сети. Однако для поведения, задействованного в автоматическом создании правил приложения во время работы, требуются взаимодействие пользователей и административные привилегии. Если предполагается, что устройство будет использоваться не административными пользователями, следует следовать лучшим практикам и предоставить эти правила перед первым запуском приложения, чтобы избежать непредвиденных проблем с сетью.

Чтобы определить, почему некоторые приложения не могут общаться в сети, ознакомьтесь со следующими словами:

-

Пользователь с достаточными привилегиями получает уведомление о запросе, извещение о том, что приложению необходимо внести изменения в политику брандмауэра. Не до конца понимая запрос, пользователь отменяет или отклоняет запрос.

-

Пользователю не хватает достаточных привилегий, поэтому ему не предложено разрешить приложению вносить соответствующие изменения в политику.

-

Объединение локальной политики отключено, что не позволяет приложению или сетевой службе создавать локальные правила.

Создание правил приложения во время работы также может быть запрещено администраторами с помощью Параметры приложения или групповой политики.

Рис. 4. Диалоговое окно для доступа

См. также контрольный список: Создание правил входящие брандмауэра.

ZoneAlarm Free Firewall

Если отсутствие русского языка вас не смущает, можете обратить внимание на ZoneAlarm Free Firewall – весьма своеобразный в плане дизайна брэндмауэр, предназначенный для защиты ПК при работе в глобальной и локальных сетях. Приложение обладает легким интерфейсом с минимальным количеством настроек

Поддерживается контроль пользовательских программ (аксесс-лист), отслеживание интернет-трафика, проверка почтовых вложений, подробное ведение логов, блокировка всплывающих окон и рекламных баннеров

Приложение обладает легким интерфейсом с минимальным количеством настроек. Поддерживается контроль пользовательских программ (аксесс-лист), отслеживание интернет-трафика, проверка почтовых вложений, подробное ведение логов, блокировка всплывающих окон и рекламных баннеров.

Кроме того в программе реализована функция контроля cookies, благодаря чему можно ограничить передачу конфиденциальной информации на просматриваемые веб-сайты. Уровень защиты пользователь может устанавливать самостоятельно. Скачать веб-инсталлятор ZoneAlarm можно совершенно бесплатно с сайта разработчика.

В процессе инсталляции пакета помимо фаервола также устанавливается ряд инструментов дополнительной защиты – Web Identity Protections (веб-замок), Identity Protections (личная идентификация) и Online Backup (резервное копирование). После установки брандмауэра требуется перезагрузка компьютера.

Скачать: www.zonealarm.com

Какой файрвол выбрать?

Все перечисленные программы справляются с несанкционированными подключениями к компьютеру, позволяют блокировать доступ приложений в интернет и обнаруживать подозрительную активность внутри операционной системы

Поэтому при выборе в первую очередь рекомендуем обратить внимание на стоимость и функциональность. Например, если вам не нужен антивирус, то нет смысла брать Avast Premium Security или AVG Internet Security

Обратная ситуация — если вы хотите ещё и антивирус, то такие комплексные системы помогут сэкономить на лицензии.

Сводная таблица

| Файрвол | Функциональность | Стоимость | Количество устройств | Русский язык |

| Comodo Firewall | Только файрвол, можно приобрести в пакете с антивирусом | Бесплатный файрвол, лицензия на пакет с антивирусом стоит 17,99 долларов | Файрвол без ограничений, антивирусное ПО — 1 устройство | Полная локализация |

| Avast Premium Security | В пакете с антивирусом | Годовая лицензия стоит 1490 рублей | 1 устройство | Полная локализация |

| AVG Internet Security | В пакете с антивирусом | Годовая лицензия стоит 1990 рублей | 10 устройств | Полная локализация |

| ZoneAlarm Free Firewall | Только файрвол | Есть бесплатная версия с ограниченной функциональностью. Годовая подписка на версию Pro стоит 14,95 долларов | 1 устройство | Не поддерживается, интерфейс на английском |

| GlassWire | Только файрвол | Есть бесплатная версия. Полная функциональность стоит 39 долларов | 1 устройство | Не поддерживается, интерфейс на английском |

| Outpost Firewall Pro | Только файрвол | Бесплатно | Без ограничений | Полная локализация |

| TinyWall | Только файрвол | Бесплатно | Без ограничений | Полная локализация |

| SimpleWall | Только файрвол | Бесплатно | Без ограничений | Не поддерживается, интерфейс на английском |

Post Views:

1 938

Использование Командной строки

Чтобы воспользоваться этим методом, вы должны запустить Командную строку от имени администратора:

- Зайдите в поиск в меню Пуск. Впишите «cmd». Кликните правой кнопкой мыши и выберите пункт «Запустить от имени администратора».

- Также вы можете воспользоваться комбинацией клавиш + . В окне «Выполнить» введите «cmd» и нажмите .

После этого откроется Командная строка, в которую необходимо ввести следующий текст:

После этих действий служба будет запущена. Перейти в меню с включением брандмауэра можно с помощью команды «firewall.cpl» в программе «Выполнить». Система откроет окно, которое описано в первом методе.

Как отключить брандмауэр

Как уже говорилось, системой предусмотрено два варианта отключения. Для обычного пользователя, не желающего вникать в тонкости работы с командной строкой, лучшим станет использование панели управления.

При помощи панели управления

В данном случае последовательность действий крайне проста и понятна:

- Кликаем по кнопке «Поиск», расположенной в нижнем меню рядом с кнопкой «Пуск», вводим соответствующий запрос и переходим по первому результату.

- В окне «Просмотр» выбираем режим отображения «Крупные значки», после чего переходим к разделу «Брандмауэр Windows».

- В отобразившемся разделе переходим к пункту «Включение и отключение брандмауэра Windows».

- Чтобы полностью отключить файервол, делаем активным пункт «Отключить брандмауэр Windows» в обоих разделах и нажимаем «ОК».

На этом процедура окончена. Файервол будет отключен, после чего система выведет уведомление о небезопасности использования сетей.

Перейдём к более продвинутому способу – использование командной строки.

С помощью командной строки

Несмотря на кажущуюся сложность, использовать командную строку не так уж и трудно. Последовательность действий в данном случае описана ниже:

- Открываем строку от имени администратора. Для этого кликаем по иконке поиска рядом с пуском, вводим нужный запрос, делаем правый клик по первой строке и выбираем пункт «Запустить от имени администратора».

- Прописываем команду «netsh advfirewall set allprofiles state off» и жмём Enter. Файервол будет отключен тогда, когда под введённой командой появится значение «ОК».

- Чтобы обратно включить брандмауэр, вводим ту же команду, заменив «off» в конце строки на «on».

На этом работа с командной строкой завершена. Данный способ требует знания нужной команды, но экономит значительную часть пользовательского времени.

Для этого:

- Делаем правый клик на меню «Пуск» и переходим к пункту «Управление компьютером».

- Переходим в раздел «Службы», где будет находиться процесс «Брандмауэр Windows», делаем по нему правый клик и открываем «Свойства».

- В поле «Тип запуска» выставляем параметр «Отключена» и нажимаем на «ОК».

Служба отключится. Запуск файервола будет возможен только лишь после обратной активации данной службы.

Возможны ситуации, когда брандмауэр «мешает» лишь одной из многочисленных программ, а полностью отключать его вовсе не хочется. В таком случае самым простым и эффективным решением станет занесение программы в список исключения файервола. Рассмотрим подробнее, как настроить это.

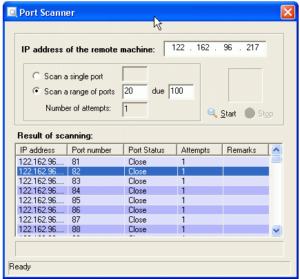

Настройка безопасности MikroTik. Защита от сканирования портов

Давайте немного модифицируем нашу конфигурацию firewall, что позволит защитить MikroTik от сканирования портов. Сканирование портов – это попытки подключиться на разные порты с целью определения их доступности.

Сканирование портов может осуществляться разными способами, каждый из которых имеет свои особенности. Настроим защиту от большинства известных видов сканирования.

Не буду вдаваться в теорию, а просто покажу готовое решение, которое успешно работает многие годы.

Чтобы не запутаться перед каждым новым условием я буду писать заголовок, который, будет служить комментарием к нему.

Port scanners to list:

Защиту от сканирования портов для MikroTik можно настроить с помощью опции Port Scan Detection (PSD):

NMAP FIN Stealth scan:

SYN/FIN scan:

SYN/RST scan:

FIN/PSH/URG scan:

ALL/ALL scan:

NMAP NULL scan:

Осталось создать запрещающее правило, которое заблокирует соединения для IP-адресов из списка “ BAN_black_list”:

Меню “Advanced” в пункте Src. Address List из выпадающего меню выберем наш адрес лист (BAN_black_list):

Далее:

Данное условие firewall необходимо добавить в цепочки “Input” и ”Forward”. Правильное расположение всех правил можно посмотреть на рисунке ниже:

Скачать полную конфигурацию firewall MikroTik с настроенной защитой от сканирования, перебора паролей и DoS-атак можно тут.

А также рекомендуем изучить статьи:

- Настройка DHCP на MikroTik;

- MikroTik настройка L2TP Server;

- MikroTik NTP Server.

Настройка firewall на MikroTik закончена. Надеюсь, данная статья была вам полезна. Если возникли вопросы пишите в комментарии.